Novas descobertas isso Semana mostrou isso Uma plataforma incorporada usada pelo Departamento de Segurança Interna Deixou informações sensíveis de segurança nacional – incluindo dados relacionados à vigilância dos americanos – expostos e acessíveis a milhares de pessoas. Enquanto isso, 15 oficiais de Nova York foram presos por imigração e fiscalização aduaneira e pelo Departamento de Polícia de Nova York nesta semana ou cerca de 26 federal Plaza– Onde o ICE detém as pessoas no que os tribunais governam são condições insalubres.

A Rússia conduziu conspícua Exercícios militares testando mísseis hipersônicos Perto das fronteiras da OTAN, alimentando tensões na região depois que o Kremlin já havia voado recentemente com drones polonês e o espaço aéreo romeno. Os golpistas têm um Nova ferramenta para enviar textos de spam, conhecidos como “SMS Blasters”Isso pode enviar até 100.000 textos por hora enquanto evita medidas anti-spam da empresa de telecomunicações. Os golpistas implantam torres de células desonestas que induzem os telefones das pessoas a se conectarem aos dispositivos maliciosos para que possam enviar os textos diretamente e ignorar os filtros. E um par de falhas no sistema de gerenciamento de IDA e acesso da Microsoft, que tenham sido patches, patches, poderia ter sido explorado para acessar praticamente todas as contas de clientes do Azure– Um desastre potencialmente catastrófico.

Wired publicou a Guia detalhado nesta semana para adquirir e usar um telefone queimadorbem como alternativas mais privadas do que um telefone comum, mas não tão trabalhadoras quanto um verdadeiro queimador. E atualizamos nosso Guia para as melhores VPNs

Mas espere, há mais! A cada semana, reunimos as notícias de segurança e privacidade que não cobrimos em profundidade. Clique nas manchetes para ler as histórias completas. E fique seguro lá fora.

O mundo da segurança cibernética viu, para sua crescente consternação, muitos Ataques da cadeia de suprimentos de softwareno qual os hackers escondem seu código em um software legítimo, para que seja silenciosamente semeado para todos os sistemas que usam esse codificação em todo o mundo. Nos últimos anos, hackers até tentaram vincular um ataque de cadeia de suprimentos de software para outroencontrar um segundo alvo de desenvolvedor de software entre suas vítimas para comprometer mais um software e lançar uma nova rodada de infecções. Nesta semana, viu uma nova e preocupante evolução dessas táticas: um verme de ataque de cadeia de suprimentos auto-replicante.

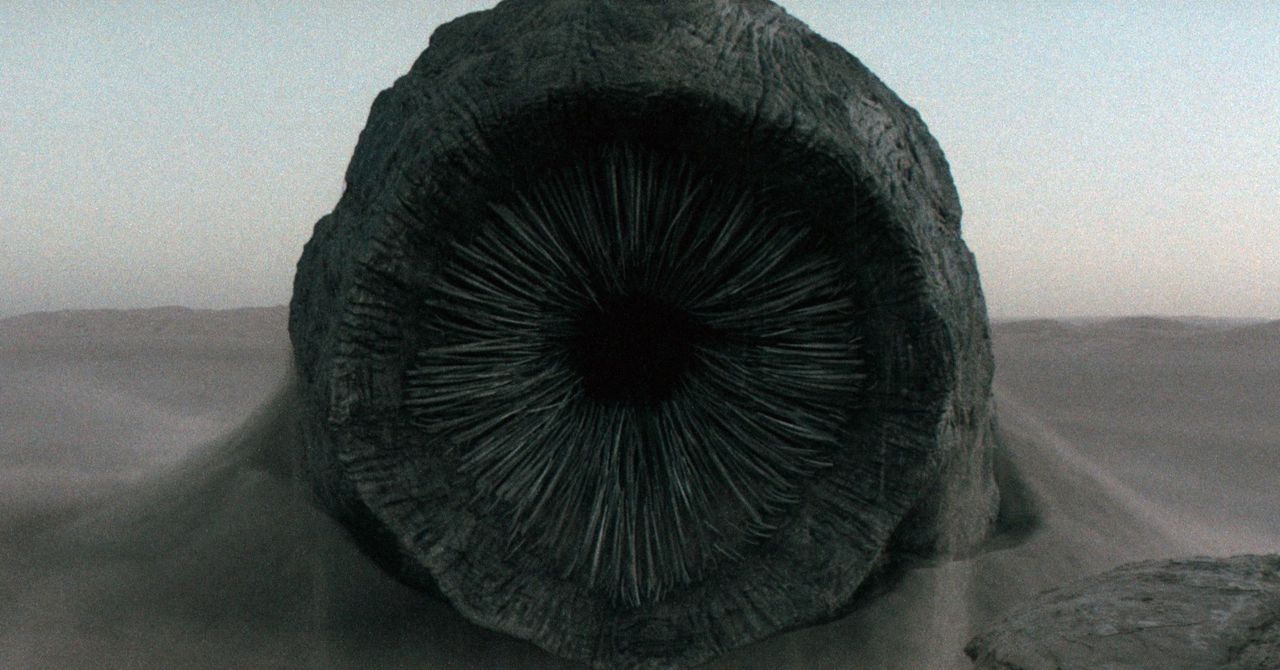

O malware, que foi apelidado de Shai-Hulud após o nome Fremen para os monstruosos sandworms no romance de ficção científica Duna (e o nome da página do Github, onde o malware publicou credenciais roubadas de suas vítimas), comprometeu centenas de pacotes de software de código aberto no gerenciamento de pacotes de nó de repositório de código, ou NPM, usado por desenvolvedores de JavaScript. O worm shai-hulud foi projetado para infectar um sistema que usa um desses pacotes de software e, em seguida, procure mais credenciais do NPM nesse sistema, para que possa corromper outro pacote de software e continuar seu spread.

Por uma contagem, o worm se espalhou para Mais de 180 pacotes de softwareincluindo 25 usados pela empresa de segurança cibernética Crowdstrike, embora Crowdstrike os tenha removido do repositório do NPM. Outra contagem da empresa de segurança cibernética revertendolabs colocou a contagem muito maior, em Mais de 700 pacotes de código afetados. Isso faz de Shai-Hulud um dos maiores ataques da cadeia de suprimentos da história, embora a intenção de seu roubo de credenciais em massa permaneça longe de ser clara.

Os defensores da privacidade ocidental apontam há muito tempo para os sistemas de vigilância da China, à medida que a distopia potencial que aguarda países como os Estados Unidos se a indústria de tecnologia e a coleta de dados do governo não forem controlados. Mas uma investigação da Associated Press destaca como os sistemas de vigilância da China teriam sido amplamente construídos amplamente sobre as tecnologias dos EUA. The AP’s reporters found evidence that China’s surveillance network—from the “Golden Shield” policing system that Beijing officials have used to censor the internet and crack down on alleged terrorists to the tools used to target, track, and often detain Uyghurs and the country’s Xinjiang region—appear to have been built with the help of American companies, including IBM, Dell, Cisco, Intel, Nvidia, Oracle, Microsoft, Thermo Fisher, Motorola, Amazon Web Services, Western Digital e HP. Em muitos casos, a AP encontrou materiais de marketing em língua chinesa nos quais as empresas ocidentais oferecem especificamente aplicativos e ferramentas de vigilância aos serviços de polícia e inteligência doméstica chineses.

Aranha dispersa, uma rara gangue de hackers e extorsões, baseada em grande parte nos países ocidentais, desencadeou durante anos um rastro de caos na Internet, atingindo alvos do MGM Resorts e César’s Palace para a cadeia de mercearias do Marks & Spencer no Reino Unido. Agora, dois supostos membros desse notório grupo foram presos no Reino Unido: Thalha Jubair, de 19 anos, e Owen Flowers, de 18 anos, acusados de invadir o sistema de transporte de transporte para o London Transit-reabilitando mais de US $ 50 milhões em danos-entre muitos outros alvos. Somente Jubair é acusado de intrusões direcionadas a 47 organizações. As prisões são apenas as mais recentes de uma série de bustos direcionados à aranha dispersa, que, no entanto, continuou uma série de violações quase ininterruptas. Noah Urban, que foi condenado por acusações relacionadas a atividades de aranha dispersas, falou da prisão para a Bloomberg Businessweek por um Perfil longo de sua carreira cibercriminal. Urban, 21 anos, foi condenado a uma década de prisão.